搜索到

9

篇与

工具

的结果

-

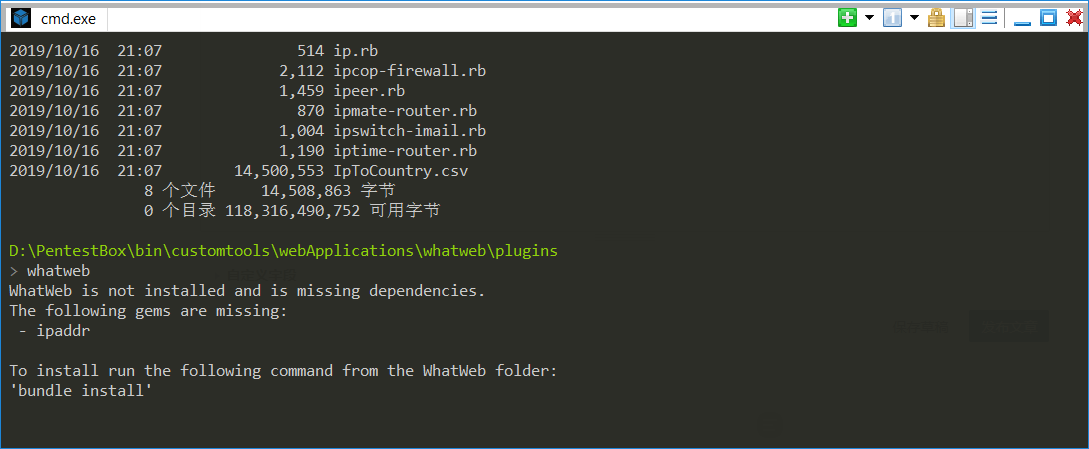

pentestbox 下安装whatweb后,报IPADDR模块没有配置的解决办法。 pentestbox 下安装whatweb后,报IPADDR模块没有配置,无法运行(whatweb安装过程略)查阅网络无果,根据提示,进到whatweb安装目录如D:\PentestBox\bin\customtools\webApplications\whatweb\:,执行D:\PentestBox\bin\customtools\webApplications\whatweb\plugins > bundle install Fetching source index from https://rubygems.org/ Retrying fetcher due to error (2/4): Bundler::Fetcher::CertificateFailureError Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. Retrying fetcher due to error (3/4): Bundler::Fetcher::CertificateFailureError Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. Retrying fetcher due to error (4/4): Bundler::Fetcher::CertificateFailureError Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. 发现执行代码报错,根据提示找到whatweb安装目录下的Gemfile文件,用记事本打开找到其中的 ## source 'https://rubygems.org' #将https改为http 重新运行bundle install执行安装。问题解决 D:\PentestBox\bin\customtools\webApplications\whatweb > bundle install Fetching gem metadata from http://rubygems.org/.......... Fetching version metadata from http://rubygems.org/.. Resolving dependencies... Installing rake 13.0.0 Gem::InstallError: rake requires Ruby version >= 2.2. Installing public_suffix 4.0.1 Gem::InstallError: public_suffix requires Ruby version >= 2.3. Installing ast 2.4.0 Using bundler 1.11.2 Installing thor 0.20.3 Installing coderay 1.1.2 Installing ipaddr 1.2.2 Installing jaro_winkler 1.5.3 with native extensions Installing json 2.2.0 with native extensions Installing method_source 0.9.2 Installing minitest 5.12.2 Gem::InstallError: minitest requires Ruby version ~> 2.2. Installing parallel 1.18.0 Gem::InstallError: parallel requires Ruby version >= 2.2. Installing rainbow 3.0.0 Installing rb-readline 0.5.5 Installing rdoc 6.2.0 Gem::InstallError: rdoc requires Ruby version >= 2.2.2. Installing ruby-progressbar 1.10.1 Installing unicode-display_width 1.6.0 An error occurred while installing rake (13.0.0), and Bundler cannot continue. Make sure that `gem install rake -v '13.0.0'` succeeds before bundling. D:\PentestBox\bin\customtools\webApplications\whatweb > whatweb .$$$ $. .$$$ $. $$$$ $$. .$$$ $$$ .$$$$$$. .$$$$$$$$$$. $$$$ $$. .$$$$$$$. .$$$$$$. $ $$ $$$ $ $$ $$$ $ $$$$$$. $$$$$ $$$$$$ $ $$ $$$ $ $$ $$ $ $$$$$$. $ `$ $$$ $ `$ $$$ $ `$ $$$ $$' $ `$ `$$ $ `$ $$$ $ `$ $ `$ $$$' $. $ $$$ $. $$$$$$ $. $$$$$$ `$ $. $ :' $. $ $$$ $. $$$$ $. $$$$$. $::$ . $$$ $::$ $$$ $::$ $$$ $::$ $::$ . $$$ $::$ $::$ $$$$ $;;$ $$$ $$$ $;;$ $$$ $;;$ $$$ $;;$ $;;$ $$$ $$$ $;;$ $;;$ $$$$ $$$$$$ $$$$$ $$$$ $$$ $$$$ $$$ $$$$ $$$$$$ $$$$$ $$$$$$$$$ $$$$$$$$$' WhatWeb - Next generation web scanner version 0.5.0. Developed by Andrew Horton (urbanadventurer) and Brendan Coles (bcoles) Homepage: https://www.morningstarsecurity.com/research/whatweb Usage: whatweb [options] <URLs> <TARGETs> Enter URLs, hostnames, IP addresses, filenames or IP ranges in CIDR, x.x.x-x, or x.x.x.x-x.x.x.x format. --input-file=FILE, -i Read targets from a file. --aggression, -a=LEVEL Set the aggression level. Default: 1. 1. Stealthy Makes one HTTP request per target and also follows redirects. 3. Aggressive If a level 1 plugin is matched, additional requests will be made. --list-plugins, -l List all plugins. --info-plugins, -I=[SEARCH] List all plugins with detailed information. Optionally search with a keyword. --verbose, -v Verbose output includes plugin descriptions. Note: This is the short usage help. For the complete usage help use -h or --help.

pentestbox 下安装whatweb后,报IPADDR模块没有配置的解决办法。 pentestbox 下安装whatweb后,报IPADDR模块没有配置,无法运行(whatweb安装过程略)查阅网络无果,根据提示,进到whatweb安装目录如D:\PentestBox\bin\customtools\webApplications\whatweb\:,执行D:\PentestBox\bin\customtools\webApplications\whatweb\plugins > bundle install Fetching source index from https://rubygems.org/ Retrying fetcher due to error (2/4): Bundler::Fetcher::CertificateFailureError Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. Retrying fetcher due to error (3/4): Bundler::Fetcher::CertificateFailureError Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. Retrying fetcher due to error (4/4): Bundler::Fetcher::CertificateFailureError Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. Could not verify the SSL certificate for https://rubygems.org/. There is a chance you are experiencing a man-in-the-middle attack, but most likely your system doesn't have the CA certificates needed for verification. For information about OpenSSL certificates, see http://bit.ly/ruby-ssl. To connect without using SSL, edit your Gemfile sources and change 'https' to 'http'. 发现执行代码报错,根据提示找到whatweb安装目录下的Gemfile文件,用记事本打开找到其中的 ## source 'https://rubygems.org' #将https改为http 重新运行bundle install执行安装。问题解决 D:\PentestBox\bin\customtools\webApplications\whatweb > bundle install Fetching gem metadata from http://rubygems.org/.......... Fetching version metadata from http://rubygems.org/.. Resolving dependencies... Installing rake 13.0.0 Gem::InstallError: rake requires Ruby version >= 2.2. Installing public_suffix 4.0.1 Gem::InstallError: public_suffix requires Ruby version >= 2.3. Installing ast 2.4.0 Using bundler 1.11.2 Installing thor 0.20.3 Installing coderay 1.1.2 Installing ipaddr 1.2.2 Installing jaro_winkler 1.5.3 with native extensions Installing json 2.2.0 with native extensions Installing method_source 0.9.2 Installing minitest 5.12.2 Gem::InstallError: minitest requires Ruby version ~> 2.2. Installing parallel 1.18.0 Gem::InstallError: parallel requires Ruby version >= 2.2. Installing rainbow 3.0.0 Installing rb-readline 0.5.5 Installing rdoc 6.2.0 Gem::InstallError: rdoc requires Ruby version >= 2.2.2. Installing ruby-progressbar 1.10.1 Installing unicode-display_width 1.6.0 An error occurred while installing rake (13.0.0), and Bundler cannot continue. Make sure that `gem install rake -v '13.0.0'` succeeds before bundling. D:\PentestBox\bin\customtools\webApplications\whatweb > whatweb .$$$ $. .$$$ $. $$$$ $$. .$$$ $$$ .$$$$$$. .$$$$$$$$$$. $$$$ $$. .$$$$$$$. .$$$$$$. $ $$ $$$ $ $$ $$$ $ $$$$$$. $$$$$ $$$$$$ $ $$ $$$ $ $$ $$ $ $$$$$$. $ `$ $$$ $ `$ $$$ $ `$ $$$ $$' $ `$ `$$ $ `$ $$$ $ `$ $ `$ $$$' $. $ $$$ $. $$$$$$ $. $$$$$$ `$ $. $ :' $. $ $$$ $. $$$$ $. $$$$$. $::$ . $$$ $::$ $$$ $::$ $$$ $::$ $::$ . $$$ $::$ $::$ $$$$ $;;$ $$$ $$$ $;;$ $$$ $;;$ $$$ $;;$ $;;$ $$$ $$$ $;;$ $;;$ $$$$ $$$$$$ $$$$$ $$$$ $$$ $$$$ $$$ $$$$ $$$$$$ $$$$$ $$$$$$$$$ $$$$$$$$$' WhatWeb - Next generation web scanner version 0.5.0. Developed by Andrew Horton (urbanadventurer) and Brendan Coles (bcoles) Homepage: https://www.morningstarsecurity.com/research/whatweb Usage: whatweb [options] <URLs> <TARGETs> Enter URLs, hostnames, IP addresses, filenames or IP ranges in CIDR, x.x.x-x, or x.x.x.x-x.x.x.x format. --input-file=FILE, -i Read targets from a file. --aggression, -a=LEVEL Set the aggression level. Default: 1. 1. Stealthy Makes one HTTP request per target and also follows redirects. 3. Aggressive If a level 1 plugin is matched, additional requests will be made. --list-plugins, -l List all plugins. --info-plugins, -I=[SEARCH] List all plugins with detailed information. Optionally search with a keyword. --verbose, -v Verbose output includes plugin descriptions. Note: This is the short usage help. For the complete usage help use -h or --help. -

在线黑科技小工具 百度脑图 百度脑图是一个在线的思维导图工具,当你创建一个节点,点击右键,就可以选择创建下级,同级的节点,当然也有很多很方便的快捷键,Enter 创建下级节点,Tab 创建同级节点,还可以标注优先级和进度。并且你所有的数据都会保存在云端,你还可以和好友一块分享。 短网址 短网址是一个将长链接生成短的网址的工具。你只需要长链接,它就会自动生成一个很短的链接。 你还可以自定义后缀,很人性化。它汇集了多家的短链接服务,你可以随意选择,有渣浪的,企鹅的等等。 TinyPng TinyPng 是一个在线图片压缩工具,它支持PNG 和JPG 两种格式,有时候在网上找的图片可能特别大,这就很尴尬啦,有了这个小工具就衣食无忧了,同时它还有Photoshop 插件,这对设计师来说是福音啦,再也不会被开发的小伙伴追着说:图怎么这么大啦?而且它的压缩比例很大,但是图片也依然是高清的,这一点是很难得的。 新浪微博图床 新浪微博图床是一个免费的Chrome 图片上传插件。你只需将图片拖拽到网页上,就会自动上传图片,它会将图片上传到新浪微博的服务器,然后将上传后的图片网址返回给你,你只需要复制链接就可以引用。但是需要你的微博是登录的状态。而且你还可以批量选择上传,而且还可以选择不同的尺寸,你还可以轻松插入网页,Markdown 等等。 PS:当然上传的图片都是公开的,所以请勿将私有的图片使用它来上传。 草料二维码 草料二维码是一个二维码在线服务网站。你可以使用它制作文本,网址,图片,微信等二维码,你还可以用它来制作名片。还可以自定义,logo,颜色和各种样式。它还支持浏览器插件,你可以随时复制文本或者超链接,来创建二维码。 Slides Slides 是一个在线制作幻灯片网站。它简洁的操作界面,让你一看就可以学会。你不需要下载任何东西,在线制作,所有东西都会保存在云端。它同时适配电脑,平板和手机。 还可以导出为PDF和网页版,让你离线也可以随时演示浏览。 创客贴 创客贴是一款极简的平面设计工具,你可以使用它来制作海报,PPT,策划活动等等,它内置了精美、丰富的模板,供你挑选使用,它还为你提供了很多免费高清图片,自定义字体,当然你还可以将自己的素材上传到云端,使用它不像PS 那么复杂,只需要引导几步,就可以上手使用,丰富的内容,你简单拖拽记下就可以制作完成;同时它还支持输出PNG,PPT,PDF 格式。 一键生成 一键生成是一个自动生成PPT 的设计工具。它内置很多精美的模板,你只需要修改文字就可以自动生成属于自己的幻灯片,名片,海报等等。而且它还能云端自动处理,自动排版,傻瓜式操作,基本没有什么门槛。而且它不仅有在线版,还有客户端版,让你在手机上也可以随时制作自己的PPT。它多平台同步,可以直接导出JPG,PDF,PPTX 文件格式。 SmallPDF SmartPDF 是一个功能强大的PDF 在线工具。它不仅可以压缩,合并,旋转,分割PDF,还可以解密加密PDF。还可以将Word,Excel,图片和PDF 相互之间转换。总之就是关于PDF 的各种需求,基本都能满足你,而且还支持中文。 ConvertIO ConvertIO 是一个在线的多媒体转换工具。比如你想把视频转换成音频,视频转换成Gif,这些都是OK 的。它不仅支持从本地上传,还支持网络的资源链接,同时还支持从Dropbox 和Google Drive 中的选择文件。它还支持各种办公文档之间的转换,还支持各种压缩文件之间的转换。它也会保存最近几天的转换记录。它自己介绍是说:支持11727 种文件的不同转换,强大的不要不要的。 ProcessOn ProcessOn 是一款免费的在线思维导图工具.它内置了多种类型的流程图,你还可以和朋友一同协作、同时修改完善。而且上面还有不同公开的小组,一同探讨学习.当然你自己也可以创建私密的小组,上面还有公开的高质量的思维导图,我们可以来参考使用。 文图 文图是一款在线编辑的数据可视化工具。它支持上百种图标类型,文字样式,而且还有丰富的模板。只需双击就可以编辑,随时随地所见即所得的显示。它还会自动保存备份,还可以二维码分享,并且支持图片,PDF 格式输出。在所有的平台都能自动适配显示。 infogram infogram 是在线图标制作工具。和上面所说的文图类似。它因为是国外的网站,所以速度不是很理想,但是还是很强大。你使用它可以随意添加文本,表格,各式的图标,它内嵌各种图表,像地图,条形图,柱形图,饼图等等,它还内置了很多精美的图片,你还可以随时添加图片和网盘里的文件。 还可以随时将图表保存为JPG,PDF,GIF 等等格式。但是基本版功能较少。

在线黑科技小工具 百度脑图 百度脑图是一个在线的思维导图工具,当你创建一个节点,点击右键,就可以选择创建下级,同级的节点,当然也有很多很方便的快捷键,Enter 创建下级节点,Tab 创建同级节点,还可以标注优先级和进度。并且你所有的数据都会保存在云端,你还可以和好友一块分享。 短网址 短网址是一个将长链接生成短的网址的工具。你只需要长链接,它就会自动生成一个很短的链接。 你还可以自定义后缀,很人性化。它汇集了多家的短链接服务,你可以随意选择,有渣浪的,企鹅的等等。 TinyPng TinyPng 是一个在线图片压缩工具,它支持PNG 和JPG 两种格式,有时候在网上找的图片可能特别大,这就很尴尬啦,有了这个小工具就衣食无忧了,同时它还有Photoshop 插件,这对设计师来说是福音啦,再也不会被开发的小伙伴追着说:图怎么这么大啦?而且它的压缩比例很大,但是图片也依然是高清的,这一点是很难得的。 新浪微博图床 新浪微博图床是一个免费的Chrome 图片上传插件。你只需将图片拖拽到网页上,就会自动上传图片,它会将图片上传到新浪微博的服务器,然后将上传后的图片网址返回给你,你只需要复制链接就可以引用。但是需要你的微博是登录的状态。而且你还可以批量选择上传,而且还可以选择不同的尺寸,你还可以轻松插入网页,Markdown 等等。 PS:当然上传的图片都是公开的,所以请勿将私有的图片使用它来上传。 草料二维码 草料二维码是一个二维码在线服务网站。你可以使用它制作文本,网址,图片,微信等二维码,你还可以用它来制作名片。还可以自定义,logo,颜色和各种样式。它还支持浏览器插件,你可以随时复制文本或者超链接,来创建二维码。 Slides Slides 是一个在线制作幻灯片网站。它简洁的操作界面,让你一看就可以学会。你不需要下载任何东西,在线制作,所有东西都会保存在云端。它同时适配电脑,平板和手机。 还可以导出为PDF和网页版,让你离线也可以随时演示浏览。 创客贴 创客贴是一款极简的平面设计工具,你可以使用它来制作海报,PPT,策划活动等等,它内置了精美、丰富的模板,供你挑选使用,它还为你提供了很多免费高清图片,自定义字体,当然你还可以将自己的素材上传到云端,使用它不像PS 那么复杂,只需要引导几步,就可以上手使用,丰富的内容,你简单拖拽记下就可以制作完成;同时它还支持输出PNG,PPT,PDF 格式。 一键生成 一键生成是一个自动生成PPT 的设计工具。它内置很多精美的模板,你只需要修改文字就可以自动生成属于自己的幻灯片,名片,海报等等。而且它还能云端自动处理,自动排版,傻瓜式操作,基本没有什么门槛。而且它不仅有在线版,还有客户端版,让你在手机上也可以随时制作自己的PPT。它多平台同步,可以直接导出JPG,PDF,PPTX 文件格式。 SmallPDF SmartPDF 是一个功能强大的PDF 在线工具。它不仅可以压缩,合并,旋转,分割PDF,还可以解密加密PDF。还可以将Word,Excel,图片和PDF 相互之间转换。总之就是关于PDF 的各种需求,基本都能满足你,而且还支持中文。 ConvertIO ConvertIO 是一个在线的多媒体转换工具。比如你想把视频转换成音频,视频转换成Gif,这些都是OK 的。它不仅支持从本地上传,还支持网络的资源链接,同时还支持从Dropbox 和Google Drive 中的选择文件。它还支持各种办公文档之间的转换,还支持各种压缩文件之间的转换。它也会保存最近几天的转换记录。它自己介绍是说:支持11727 种文件的不同转换,强大的不要不要的。 ProcessOn ProcessOn 是一款免费的在线思维导图工具.它内置了多种类型的流程图,你还可以和朋友一同协作、同时修改完善。而且上面还有不同公开的小组,一同探讨学习.当然你自己也可以创建私密的小组,上面还有公开的高质量的思维导图,我们可以来参考使用。 文图 文图是一款在线编辑的数据可视化工具。它支持上百种图标类型,文字样式,而且还有丰富的模板。只需双击就可以编辑,随时随地所见即所得的显示。它还会自动保存备份,还可以二维码分享,并且支持图片,PDF 格式输出。在所有的平台都能自动适配显示。 infogram infogram 是在线图标制作工具。和上面所说的文图类似。它因为是国外的网站,所以速度不是很理想,但是还是很强大。你使用它可以随意添加文本,表格,各式的图标,它内嵌各种图表,像地图,条形图,柱形图,饼图等等,它还内置了很多精美的图片,你还可以随时添加图片和网盘里的文件。 还可以随时将图表保存为JPG,PDF,GIF 等等格式。但是基本版功能较少。 -

使用Burp Suite爆破Web应用密码 0X01 背景Burp Suite是一款非常优秀的针对Web应用的攻击平台,网上的教程也比较多,甚至在淘宝还有收费教程。由于Burp Suite功能强大,可实现多种web攻击,我总感觉网上现有的教程过于复杂,对于新手不那么容易理解。所以我决定自己写一点东西,结合原理,简单介绍 Burp Suite的基础功能。这篇来谈使用Burp Suite爆破密码,截图来自真实环境的一次实验,为避免麻烦,敏感信息已模糊处理。后面我会把相关漏洞通过正规渠道通知责任方。声明:只用于技术交流,严禁用于非法行为和破坏行为。 0X02 基础Burp Suite可以简单理解为,架设在攻击者浏览器和目标Web应用之间的一台代理服务器,所有流经二者之间的http数据均通过Burp Suite转发。因此,Burp Suite可拦截、修改、重新发送所有这些数据,以达到攻击目的。因此,安装好Burp Suite之后,在软件的Proxy标签?Options标签下,可以看到代理设置:127.0.0.1:8080。攻击者需要在自己的IE浏览器中将此 设置为代理服务器。安装Burp Suite过程和如何设置代理服务器不属于本文讨论范围,有问题问google。 0X03 踩点想使用Burp Suite攻击,首先需要让Burp Suite认识目标。设置好IE的代理服务器之后,此时浏览器所有数据包都流经Burp Suite。我们先访问一次目标应用。这次选取的是某企业的邮件系统。在IE中访问https://mail.AAA.com,发现浏览器并未加载任何内容,同时,在Burp Suite界面中,Proxy标签和Intercept标签成了黄色,提醒攻击者,这里有新的数据。Burp Suite默认是拦截所有数据包等待攻击者修改后才发送给web服务器的,所以,我们点开Intercept标签,点“forward”按钮,通过数据包。这时,IE才正常加载了邮件系统登陆页面。 我们输入需要爆破的用户名,和一个随意的密码,点登录。这时,Burp Suite的Proxy标签?Intercept标签再次变黄,提醒拦截到了数据。仍旧点Forward,通过这些数据包。此时,IE里面,系统提示登录失败,用户名密码错误。完整的“踩点”,就完成了。回顾过程,我们访问了一次目标系统,进行了一次登录操作,向web系统提交了一个POST包,包含有待爆破的用户名和一 个错误的密码。而Web系统校验了这次登录行为,返回了登录失败的信息。所有这些数据,都已经被Burp Suite拦截和记录了下来,如下图: 在这个界面,可清晰看到我们向服务器提交的POST包的具体内容,红色框内就是我们提交的用户名liuzXXXhao和那个错误的密码1。 0X04 爆破现在是来真格的时候啦。首先,我们在这个post包上点右键,选send to Intruder 我们来到Intruder标签?positions标签下,看到发送过来的详细内容,所有动态的参数都被用黄色显示且前后加有$符号。我们这次攻击是已知用户名,来爆破密码,所以,我们通过点击右边的“clear$”按钮,把除了$password$以外的参数都移除掉。 我们再来到payload标签下,点击“Load…”按钮,加载攻击payload:我们的字典文件。加载完成后就是上面图中的样子了,字典是我自己搜集的大陆网民常用的一百多个弱口令。如果想加快爆破速度,可以在options标签里修改线程数。默认是5个线程。 现在就可以爆破啦。点最上面的“Intruder”按钮,点“Start attack”即可。爆破过程如果所示:字典里111个密码挨个试,下面进度条很快就走完了,大概耗时几十秒。 全部跑完以后,如何找到爆出来的真实密码呢?我们在结果界面中仔细看,正确的密码登录后web服务器返回的包长度和错误的密码返回的包长度肯定是不一样的,找到他,那就是最终结果!看到了吗?那个Length为430的,就是最终结果。亲测有效。不再截图。 0X05 尾声简单回顾攻击过程:使用浏览器访问一次目标系统并登陆一次?-Burp Suite截取并记录了数据?-找到post包发送给攻击模块?-修改需要攻击的参数??加载字典?-开始爆破?-通过区别于其他Length,找到最终密码。 需要说明的是,能实现这种爆破是有前提的:1.登录界面没有验证码。2.登录过程没有错误三次后XX分钟内不可登录的限制。3.你需要知道用户名。 但是,不要以为有这种限制,这种爆破的成功率就很低,根据我的经验,目前国内很多企业、政府的web系统都是公网可访问且没有验证码限制、没有登录错误次数限制的,你只需要通过一点点社工知晓了用户名,再准备一个足够强大的字典即可,爆破成功只是时间问题。 防御方面:1.重要web系统不要对公网公开访问,最起码要限制登录IP,或者,做登录准入,比如加域。2.加个验证码不复杂,做错误登录次数限制也不复杂,程序员们别偷懒。3.密码还是复杂一点吧,什么123321、qazwsx之类的密码还是不要用了。 爆破这种密码,还可以使用Hydra,但Hydra需要比较复杂的命令参数,需要对post数据比较熟悉,成功率似乎也低一点。Burp Suite更强大,爆破密码只是很基础的功能之一,更强大功能有待进一步学习。 最后再次声明,本文只用来技术交流,严禁用于非法行为。所有漏洞我会在合适的时候以正规渠道通知对方。

使用Burp Suite爆破Web应用密码 0X01 背景Burp Suite是一款非常优秀的针对Web应用的攻击平台,网上的教程也比较多,甚至在淘宝还有收费教程。由于Burp Suite功能强大,可实现多种web攻击,我总感觉网上现有的教程过于复杂,对于新手不那么容易理解。所以我决定自己写一点东西,结合原理,简单介绍 Burp Suite的基础功能。这篇来谈使用Burp Suite爆破密码,截图来自真实环境的一次实验,为避免麻烦,敏感信息已模糊处理。后面我会把相关漏洞通过正规渠道通知责任方。声明:只用于技术交流,严禁用于非法行为和破坏行为。 0X02 基础Burp Suite可以简单理解为,架设在攻击者浏览器和目标Web应用之间的一台代理服务器,所有流经二者之间的http数据均通过Burp Suite转发。因此,Burp Suite可拦截、修改、重新发送所有这些数据,以达到攻击目的。因此,安装好Burp Suite之后,在软件的Proxy标签?Options标签下,可以看到代理设置:127.0.0.1:8080。攻击者需要在自己的IE浏览器中将此 设置为代理服务器。安装Burp Suite过程和如何设置代理服务器不属于本文讨论范围,有问题问google。 0X03 踩点想使用Burp Suite攻击,首先需要让Burp Suite认识目标。设置好IE的代理服务器之后,此时浏览器所有数据包都流经Burp Suite。我们先访问一次目标应用。这次选取的是某企业的邮件系统。在IE中访问https://mail.AAA.com,发现浏览器并未加载任何内容,同时,在Burp Suite界面中,Proxy标签和Intercept标签成了黄色,提醒攻击者,这里有新的数据。Burp Suite默认是拦截所有数据包等待攻击者修改后才发送给web服务器的,所以,我们点开Intercept标签,点“forward”按钮,通过数据包。这时,IE才正常加载了邮件系统登陆页面。 我们输入需要爆破的用户名,和一个随意的密码,点登录。这时,Burp Suite的Proxy标签?Intercept标签再次变黄,提醒拦截到了数据。仍旧点Forward,通过这些数据包。此时,IE里面,系统提示登录失败,用户名密码错误。完整的“踩点”,就完成了。回顾过程,我们访问了一次目标系统,进行了一次登录操作,向web系统提交了一个POST包,包含有待爆破的用户名和一 个错误的密码。而Web系统校验了这次登录行为,返回了登录失败的信息。所有这些数据,都已经被Burp Suite拦截和记录了下来,如下图: 在这个界面,可清晰看到我们向服务器提交的POST包的具体内容,红色框内就是我们提交的用户名liuzXXXhao和那个错误的密码1。 0X04 爆破现在是来真格的时候啦。首先,我们在这个post包上点右键,选send to Intruder 我们来到Intruder标签?positions标签下,看到发送过来的详细内容,所有动态的参数都被用黄色显示且前后加有$符号。我们这次攻击是已知用户名,来爆破密码,所以,我们通过点击右边的“clear$”按钮,把除了$password$以外的参数都移除掉。 我们再来到payload标签下,点击“Load…”按钮,加载攻击payload:我们的字典文件。加载完成后就是上面图中的样子了,字典是我自己搜集的大陆网民常用的一百多个弱口令。如果想加快爆破速度,可以在options标签里修改线程数。默认是5个线程。 现在就可以爆破啦。点最上面的“Intruder”按钮,点“Start attack”即可。爆破过程如果所示:字典里111个密码挨个试,下面进度条很快就走完了,大概耗时几十秒。 全部跑完以后,如何找到爆出来的真实密码呢?我们在结果界面中仔细看,正确的密码登录后web服务器返回的包长度和错误的密码返回的包长度肯定是不一样的,找到他,那就是最终结果!看到了吗?那个Length为430的,就是最终结果。亲测有效。不再截图。 0X05 尾声简单回顾攻击过程:使用浏览器访问一次目标系统并登陆一次?-Burp Suite截取并记录了数据?-找到post包发送给攻击模块?-修改需要攻击的参数??加载字典?-开始爆破?-通过区别于其他Length,找到最终密码。 需要说明的是,能实现这种爆破是有前提的:1.登录界面没有验证码。2.登录过程没有错误三次后XX分钟内不可登录的限制。3.你需要知道用户名。 但是,不要以为有这种限制,这种爆破的成功率就很低,根据我的经验,目前国内很多企业、政府的web系统都是公网可访问且没有验证码限制、没有登录错误次数限制的,你只需要通过一点点社工知晓了用户名,再准备一个足够强大的字典即可,爆破成功只是时间问题。 防御方面:1.重要web系统不要对公网公开访问,最起码要限制登录IP,或者,做登录准入,比如加域。2.加个验证码不复杂,做错误登录次数限制也不复杂,程序员们别偷懒。3.密码还是复杂一点吧,什么123321、qazwsx之类的密码还是不要用了。 爆破这种密码,还可以使用Hydra,但Hydra需要比较复杂的命令参数,需要对post数据比较熟悉,成功率似乎也低一点。Burp Suite更强大,爆破密码只是很基础的功能之一,更强大功能有待进一步学习。 最后再次声明,本文只用来技术交流,严禁用于非法行为。所有漏洞我会在合适的时候以正规渠道通知对方。 -

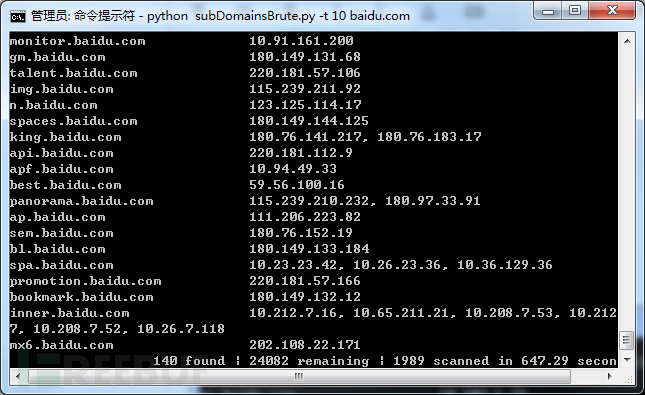

子域名爆破工具subDomainsBrute 关于查找和扫描二级域名对每一个搞渗透的小伙伴来说都是非常重要的一个环节。本文就是来讲一个通过小字典地柜的方式去发现三级、四级、五级等一些不容易被探测到的域名的小工具。工具地址: https://github.com/lijiejie/subDomainsBrute工具依赖于 dnspython插件 ,可以使用pip install dnspython进行安装。功能特点 用小字典递归地发现三级域名,四级域名、五级域名等域名 字典较为丰富,小字典就包括1万5千条,大字典多达6万3千条 默认使用114DNS、百度DNS、阿里DNS这几个快速又可靠的Public DNS查询,可修改配置文件添加DNS服务器(在dict里面可以进行添加) 自动去重泛解析的域名,当前规则: 超过2个域名指向同一IP,则此后发现的其他指向该IP的域名将被丢弃 速度尚可,在我的PC上,每秒稳定扫描约3百个域名(30个线程) 使用方法Usage: subDomainsBrute.py [options] targetOptions: -h, ?help show this help message and exit -t THREADS_NUM, ?threads=THREADS_NUM Number of threads. default = 10 -f NAMES_FILE, ?file=NAMES_FILE Dict file used to brute sub names -o OUTPUT, ?output=OUTPUT Output file name. default is {target}.txt使用10个线程去扫描百度(仅用于演示,禁止非授权扫描):python subDomainsBrute.py -t 10 baidu.com如zhuzhibo0果想指定输出到文件可以 追加?output*本文投递作者:zhuzhibo0,转载须注明来自FreeBuf黑客与极客(FreeBuf.COM)

子域名爆破工具subDomainsBrute 关于查找和扫描二级域名对每一个搞渗透的小伙伴来说都是非常重要的一个环节。本文就是来讲一个通过小字典地柜的方式去发现三级、四级、五级等一些不容易被探测到的域名的小工具。工具地址: https://github.com/lijiejie/subDomainsBrute工具依赖于 dnspython插件 ,可以使用pip install dnspython进行安装。功能特点 用小字典递归地发现三级域名,四级域名、五级域名等域名 字典较为丰富,小字典就包括1万5千条,大字典多达6万3千条 默认使用114DNS、百度DNS、阿里DNS这几个快速又可靠的Public DNS查询,可修改配置文件添加DNS服务器(在dict里面可以进行添加) 自动去重泛解析的域名,当前规则: 超过2个域名指向同一IP,则此后发现的其他指向该IP的域名将被丢弃 速度尚可,在我的PC上,每秒稳定扫描约3百个域名(30个线程) 使用方法Usage: subDomainsBrute.py [options] targetOptions: -h, ?help show this help message and exit -t THREADS_NUM, ?threads=THREADS_NUM Number of threads. default = 10 -f NAMES_FILE, ?file=NAMES_FILE Dict file used to brute sub names -o OUTPUT, ?output=OUTPUT Output file name. default is {target}.txt使用10个线程去扫描百度(仅用于演示,禁止非授权扫描):python subDomainsBrute.py -t 10 baidu.com如zhuzhibo0果想指定输出到文件可以 追加?output*本文投递作者:zhuzhibo0,转载须注明来自FreeBuf黑客与极客(FreeBuf.COM) -

孙小头值多少钱,版本分析介绍?哪里鉴定真假? 孙中山中华民国开国纪念币银币质呈样试铸币,极为珍罕。在2015年春季拍卖会上以616万高价成交。孙中山中华民国开国纪念币历史由来:孙中山头像中华民国开国纪念币(俗称“小孙头”或者“孙小头”)来历,至1911年底辛亥革命之后,1912年1月3日,中华民国政府成立,由 于币制尚未建立,除四川改铸大汉银币,福建改铸中华元宝外,主要的造币厂,大都仍沿用前清钢模铸造银币,以供流通需要。图案采用大总统孙中山肖像,以后的 通用银币再改花纹式样。孙中山令财政部行文,同意鼓铸纪念币,并命令其余的通用银币新花纹,“中间应绘五谷模型,取丰岁足民之义,垂劝农务本之规”,训令 财政部速制新模,分令各省造币厂照式鼓铸。不久,财政部就颁下新模给江南(南京)、湖北、广东等造币厂依式铸造,这就是“中华民国孙中山像开国纪念币”的 由来。近几年银元价格飙升除了收藏队伍扩大实力买家的介入也是关键原因。皇家国际市场部透露银元只要一上市就会被实力型买家一次性全部吃进温州、山西 等地大买家已经介入银元市场。虽然机构与大买家的介入会使银元板块震荡,但长期来看还是会稳定上升的。普遍收藏者要放远眼光择机进场,市场表现一直波澜不 惊的银元忽然扶摇直上以“孙中山像中华民国开国纪念币上六花星版壹圆银币”为代表的老银元价格在5年间升了6倍。更有专家称拥有老银元的市民应该细心保存 积极收藏今年将是老银元升值的狂飙期。此币民国16年版装饰星花为六角星。该币正面图案边??缘左右的长枝花,与其它版币相比有较大的变异, 左右长枝花梢上不是三瓣而是竖起的一个扁“曰”,在其顶上伸出1竖(一瓣)左右各伸出一瓣形成了一个特异的花枝。该币十分稀少,集空心穗、异花、长六角 星、英文等于一体,是银币爱好者及收藏家不断寻求的一种珍品。孙小头版本分析介绍下五星:左右下方分别列五角星,故称五角星版。英文字母没有错版。袁世凯上任总统后,该币停铸,失眠流动不多,比较珍贵。上五角星:背面上方各有一个五角星。辨别上下五角星是否普通版该刻,可以通过头发是否精刻,麦穗叶子长短不同来辨别。普通版:六角星,分圆字出头,圆字不出头两个版本。三花版:三花是指正面团边缘左右两边的长枝花梢。又分左右三花两个版本。单日开,双日开:这个版本是比较少的一个版本。右边花枝长于左边。日字花:左右花枝的三根竖枝和两根横条组成倒的“日"字。点草版:分为两个版本,中央版与海南版。中央版的相对来说就要少了,花顶”点草“,背圆出头,被英文R对应内齿相连。这些只是其中一部分的版本,民间统计已知的版本多达165种,估计全国现存的版本总量不会超过200种。文中所列的这些版本是否也让您明白了自己手中的银币是什么版本呢?

孙小头值多少钱,版本分析介绍?哪里鉴定真假? 孙中山中华民国开国纪念币银币质呈样试铸币,极为珍罕。在2015年春季拍卖会上以616万高价成交。孙中山中华民国开国纪念币历史由来:孙中山头像中华民国开国纪念币(俗称“小孙头”或者“孙小头”)来历,至1911年底辛亥革命之后,1912年1月3日,中华民国政府成立,由 于币制尚未建立,除四川改铸大汉银币,福建改铸中华元宝外,主要的造币厂,大都仍沿用前清钢模铸造银币,以供流通需要。图案采用大总统孙中山肖像,以后的 通用银币再改花纹式样。孙中山令财政部行文,同意鼓铸纪念币,并命令其余的通用银币新花纹,“中间应绘五谷模型,取丰岁足民之义,垂劝农务本之规”,训令 财政部速制新模,分令各省造币厂照式鼓铸。不久,财政部就颁下新模给江南(南京)、湖北、广东等造币厂依式铸造,这就是“中华民国孙中山像开国纪念币”的 由来。近几年银元价格飙升除了收藏队伍扩大实力买家的介入也是关键原因。皇家国际市场部透露银元只要一上市就会被实力型买家一次性全部吃进温州、山西 等地大买家已经介入银元市场。虽然机构与大买家的介入会使银元板块震荡,但长期来看还是会稳定上升的。普遍收藏者要放远眼光择机进场,市场表现一直波澜不 惊的银元忽然扶摇直上以“孙中山像中华民国开国纪念币上六花星版壹圆银币”为代表的老银元价格在5年间升了6倍。更有专家称拥有老银元的市民应该细心保存 积极收藏今年将是老银元升值的狂飙期。此币民国16年版装饰星花为六角星。该币正面图案边??缘左右的长枝花,与其它版币相比有较大的变异, 左右长枝花梢上不是三瓣而是竖起的一个扁“曰”,在其顶上伸出1竖(一瓣)左右各伸出一瓣形成了一个特异的花枝。该币十分稀少,集空心穗、异花、长六角 星、英文等于一体,是银币爱好者及收藏家不断寻求的一种珍品。孙小头版本分析介绍下五星:左右下方分别列五角星,故称五角星版。英文字母没有错版。袁世凯上任总统后,该币停铸,失眠流动不多,比较珍贵。上五角星:背面上方各有一个五角星。辨别上下五角星是否普通版该刻,可以通过头发是否精刻,麦穗叶子长短不同来辨别。普通版:六角星,分圆字出头,圆字不出头两个版本。三花版:三花是指正面团边缘左右两边的长枝花梢。又分左右三花两个版本。单日开,双日开:这个版本是比较少的一个版本。右边花枝长于左边。日字花:左右花枝的三根竖枝和两根横条组成倒的“日"字。点草版:分为两个版本,中央版与海南版。中央版的相对来说就要少了,花顶”点草“,背圆出头,被英文R对应内齿相连。这些只是其中一部分的版本,民间统计已知的版本多达165种,估计全国现存的版本总量不会超过200种。文中所列的这些版本是否也让您明白了自己手中的银币是什么版本呢?